Taylor 365

[MDCA] Microsoft Defender for Cloud Apps - Cloud Discovery 정책 (3) 본문

[MDCA] Microsoft Defender for Cloud Apps - Cloud Discovery 정책 (3)

TaylorAn 2025. 11. 7. 15:27이번 포스팅은 Cloud Discovery 정책에 관한 내용입니다.

Cloud Discovery 정책을 통해 새로운 앱이 조직에서 처음 감지될 때 관리자에게 자동 알림이 전달될 수 있도록 구성할 수 있으며, 이를 통해 비인가 SaaS 앱 사용을 신속히 식별하고 거버넌스 작업으로 승인/미승인 태그를 지정하여 검토할 수 있습니다.

Defender for Cloud Apps는 트래픽 로그를 기반으로 앱 사용 현황을 지속적으로 분석하여 신규 앱 추가나 사용량 변화를 한눈에 파악할 수 있습니다.

이 기능은 조직의 클라우드 사용 가시성 확보와 보안 위험 최소화에 효과적입니다.

Cloud Discovery 정책 설정 전 초기 설정을 먼저 확인하시는 것을 권장합니다.

[MDCA] Microsoft Defender for Cloud Apps 초기 설정 (2)

Microsoft Defender for Cloud Apps(MDCA)를 사용하려면 먼저 기본 환경을 설정해야 합니다.조직의 클라우드 데이터를 MDCA가 인식하고 관리할 수 있도록 준비하는 단계입니다. 관리 권한 확인, 앱 연결, 파

twm365.tistory.com

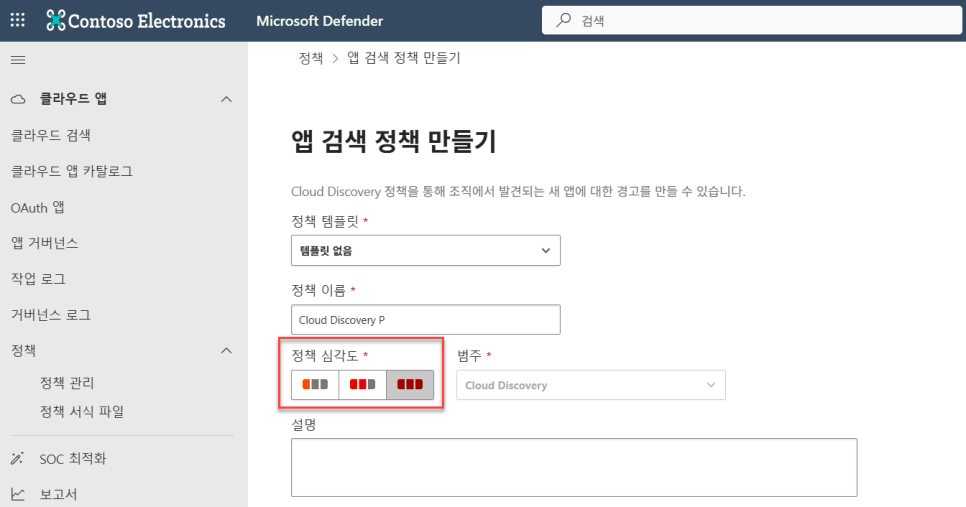

1. Microsoft Defender 포털 > 클라우드 앱 > 정책 > 정책 관리 > 정책 만들기 > "앱 검색 정책"을 클릭합니다.

2. 기본적으로 제공되는 템플릿이 있으니 필요하다면 클릭 한번으로 정책을 구성할 수 있습니다.

3. 정책의 심각도를 설정합니다.

일반적으로 신규 앱 탐지는 "중간"으로 지정하지만, 비인가 SaaS 위험이 높은 환경이라면 "높음"으로 설정할 수 있습니다.

탐지된 앱의 중요도나 조직 내 영향도에 따라 "낮음", "중간", "높음" 중 선택합니다.

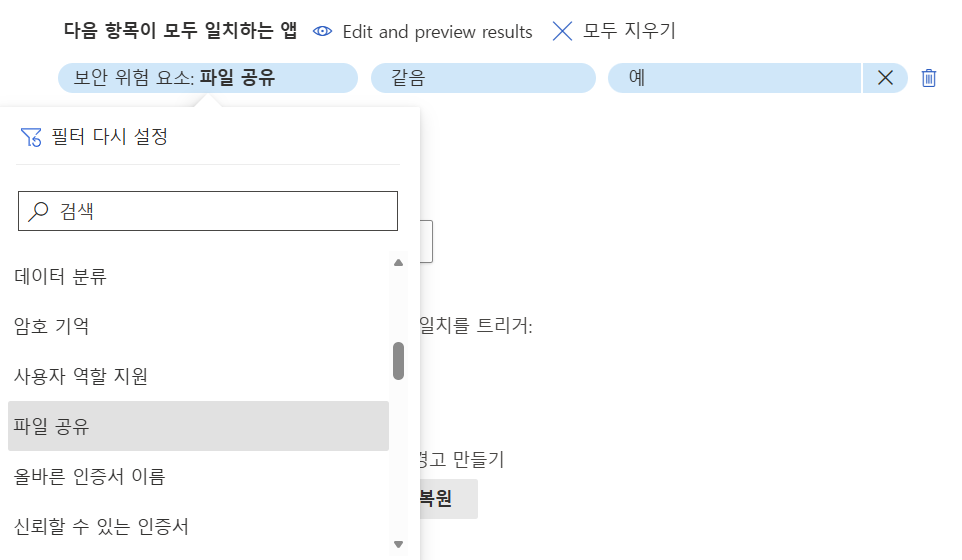

4. 일치하는 대상 앱을 필터를 통해 설정합니다.

예를 들어, 특정 카테고리(파일 공유 or 위험 점수 기준 등)으로 탐지 대상을 세분화할 수 있습니다.

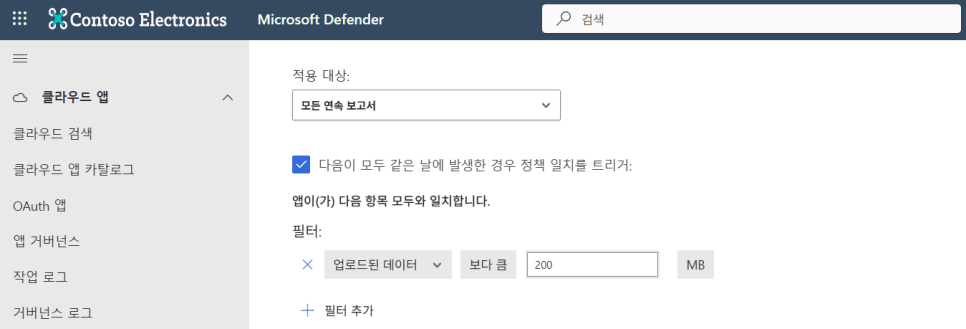

5. 필요 시 정책 일치 트리거를 설정합니다.

앱에 대해 정책 일치 트리거(사용자/디바이스 수 또는 다운로드/업로드 데이터 등)를 정의할 수 있습니다. 이 설정은 선택사항 입니다.

6. 경고 및 거버넌스 작업을 설정합니다.

정책이 감지되면 관리자에게 알림을 보내거나, 해당 앱을 자동으로 차단 또는 승인 상태로 표시할 수 있습니다.

또한 알림을 받을 사람과 알림 빈도를 함께 지정할 수 있습니다.

Cloud Discovery 정책은 조직 내에서 새롭게 사용되기 시작한 클라우드 앱을 빠르게 식별하고 대응하기 위한 정책입니다.

이 정책을 잘 구성해두면 비인가 앱 사용으로 인한 보안 위험을 사전에 차단 및 조직의 클라우드 사용 현황을 한눈에 파악하고, 효율적인 보안 관리 체계를 구축할 수 있습니다.

이상입니다.

'Purview & Defender' 카테고리의 다른 글

| [MDCA] Microsoft Defender for Cloud Apps - 활동 정책 (5) (0) | 2025.11.07 |

|---|---|

| [MDCA] Microsoft Defender for Cloud Apps - 파일 정책 (4) (1) | 2025.11.07 |

| [MDCA] Microsoft Defender for Cloud Apps 초기 설정 (2) (0) | 2025.10.21 |

| [MDCA] Microsoft Defender for Cloud Apps 설명 (1) (0) | 2025.10.21 |

| [eDiscovery] eDiscovery의 콘텐츠 검색을 통한 Exchange Online 메일 검색 및 삭제 (0) | 2025.10.13 |