Taylor 365

[MDI] Microsoft Defender for Identity 설명 및 센서 설치 (1) 본문

Microsoft Defender for Identity는 Microsoft Defender 제품 중 온-프레미스 AD 환경을 모니터링하여 위협 행위를 탐지/경고하는 보안 솔루션입니다. 네트워크 트래픽, 인증 요청, 사용자 동작을 분석해 계정 탈취, 권한 상승, 내부자 위협과 같은 공격 징후를 식별합니다. 클라우드 기반 분석과 연계해 위협의 전체 흐름을 보여주며, 보안 운영팀이 신속히 대응할 수 있도록 지원합니다.

기존 SIEM, XDR 환경과 통합하여 위협 헌팅과 사고 대응의 효율성을 높일 수 있으며, 하이브리드 환경에서도 동일한 수준의 가시성과 통제를 제공합니다.

이 글에서는 DC 서버에서의 센서 설치에 대해 소개합니다.

1. 센서 추가 진행

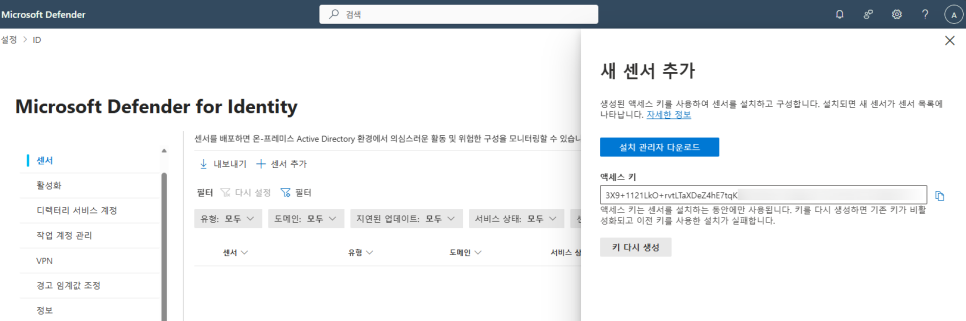

Microsoft Defender 관리센터 > 설정 > 센서 > +센서 추가 > 클래식 센서로 계속을 클릭합니다.

2. 액세스 키를 저장합니다.

액세스 키

새 센서 추가 창에서 액세스 키 값을 복사하여 보안 위치에 저장합니다.

이 액세스 키는 센서를 배포할 때 사용할 일회성 암호이며, 그 후에는 인증 및 TLS 암호화를 위해 인증서를 사용하여 통신을 수행합니다.

이후 다운로드 된 Azure ATP Sensor Setup.zip 파일을 DC 서버에 설치합니다.

3. MDI 필수 구성 요소를 확인합니다.

3-1. Defender for Identity 센서 설치 패키지 및 액세스 키의 다운로드한 복사본입니다.

3-2. Microsoft .NET Framework 4.7 이상이 컴퓨터에 설치되었습니다.

Microsoft .NET Framework 4.7 이상이 설치되어 있지 않으면 Defender for Identity 센서 설치 패키지가 설치됩니다.

설치 패키지에서 설치하려면 서버를 다시 시작해야 할 수 있습니다.

3-3. 관련 서버 사양 및 네트워크 요구 사항

|

라이선스 요구사항

Defender for Identity를 배포하려면 다음 Microsof 365 라이선스 중 하나가 필요합니다.

역할 및 사용 권한

연결 요구 사항 Defender for Identity 센서는 다음 방법 중 하나를 사용하여 Defender for Identity 클라우드 서비스와 통신할 수 있어야 합니다. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

방법

|

설명

|

고려 사항

|

자세히 알아보기

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

프록시

|

전달 프록시가 배포된 고객은 프록시를 활용하여 MDI 클라우드 서비스에 대한 연결을 제공할 수 있습니다.

이 옵션을 선택하는 경우 배포 프로세스의 뒷부분에서 프록시를 구성해야 합니다. 프록시 구성에는 센서 URL에 대한 트래픽 허용 및 프록시 또는 방화벽에서 사용하는 명시적 허용 목록에 대한 Defender for Identity URL 구성이 포함됩니다.

|

단일 URL에 대한 인터넷 액세스를 허용합니다.

SSL 검사는 지원되지 않습니다.

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

ExpressRoute

|

ExpressRoute는 고객의 빠른 경로를 통해 MDI 센서 트래픽을 전달하도록 구성할 수 있습니다.

Defender for Identity 클라우드 서버로 향하는 네트워크 트래픽을 라우팅하려면 ExpressRoute Microsoft 피어링을 사용하고 Microsoft Defender for Identity(12076:5220) 서비스 BGP 커뮤니티를 경로 필터에 추가합니다.

|

ExpressRoute 필요

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Defender for Identity Azure IP 주소를 사용하는 방화벽

|

프록시 또는 ExpressRoute가 없는 고객은 MDI 클라우드 서비스에 할당된 IP 주소를 사용하여 방화벽을 구성할 수 있습니다. 이를 위해서는 고객이 MDI 클라우드 서비스에서 사용하는 IP 주소의 변경 내용에 대해 Azure IP 주소 목록을 모니터링해야 합니다.

이 옵션을 선택한 경우 Azure IP 범위 및 서비스 태그 – 퍼블릭 클라우드 파일을 다운로드하고 AzureAdvancedThreatProtection 서비스 태그를 사용하여 관련 IP 주소를 추가하는 것이 좋습니다.

|

고객은 Azure IP 할당을 모니터링해야 합니다.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

센서 요구 사항 및 권장 사항

다음 표에는 Defender for Identity 센서에 대한 서버 요구 사항 및 권장 사항이 요약되어 있습니다.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

필수 구성 요소/권장 사항

|

설명

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

사양

|

Windows 버전 2016 이상에서 최소한으로 도메인 컨트롤러 서버에 Defender for Identity를 설치해야 합니다.

- 코어 2개

- 6GB RAM

- Defender for Identity 이진 파일 및 로그 공간을 포함하여 6GB의 디스크 공간이 필요하고 10GB가 권장됩니다.

Defender for Identity는 RODC(읽기 전용 도메인 컨트롤러)를 지원합니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

성능

|

최적의 성능을 위해 Defender for Identity 센서를 실행하는 컴퓨터의 전원 옵션을 고성능으로 설정합니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

네트워크 인터페이스 구성

|

VMware 가상 머신을 사용하는 경우 가상 머신의 NIC 구성에 LSO(대규모 송신 오프로드)가 사용하지 않도록 설정되어 있는지 확인합니다.

자세한 내용은 VMware 가상 머신 센서 문제를 참조하세요.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

유지 관리 기간

|

설치가 실행되고 다시 시작이 이미 보류 중인 경우 또는 .NET Framework 설치해야 하는 경우,

다시 시작해야 할 수 있으므로 도메인 컨트롤러에 대한 유지 관리 기간을 예약하는 것이 좋습니다.

.NET Framework 버전 4.7 이상이 시스템에 아직 없는 경우 .NET Framework 버전 4.7이 설치되어 있으며 다시 시작해야 할 수 있습니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

AD FS 페더레이션 서버

|

AD FS 환경에서 Defender for Identity 센서는 페더레이션 서버에서만 지원됩니다. WAP(웹 애플리케이션 프록시) 서버에서는 필요하지 않습니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Microsoft Entra Connect 서버

|

Microsoft Entra Connect 서버의 경우 활성 서버와 스테이징 서버 모두에 센서를 설치해야 합니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

AD CS 서버

|

AD CS용 Defender for Identity 센서는 인증 기관 역할 서비스를 사용하는 AD CS 서버만 지원합니다. 오프라인인 AD CS 서버에 센서를 설치할 필요가 없습니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

시간 동기화

|

센서가 설치된 서버 및 도메인 컨트롤러는 서로 5분 이내에 동기화된 시간이 있어야 합니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

최소 운영 체제 요구 사항 Defender for Identity 센서는 다음 운영 체제에 설치할 수 있습니다.

이 업데이트 없이 Server 2019에 설치된 센서는 시스템 디렉터리에 있는 파일 버전이 오래된 경우 자동으로 중지됩니다. ntdsai.dllthan 10.0.17763.316

필수 포트 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

프로토콜

|

수송

|

항구

|

보낸 사람

|

받는 사람

|

노트

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

인터넷 포트

|

|

|

|

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

SSL(*.atp.azure.com)

|

TCP

|

443

|

Defender for Identity 센서

|

Defender for Identity 클라우드 서비스

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

내부 포트

|

|

|

|

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

DNS

|

TCP 및 UDP

|

53

|

Defender for Identity 센서

|

DNS 서버

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

넷로그온

(SMB, CIFS, SAM-R)

|

TCP/UDP

|

445

|

Defender for Identity 센서

|

네트워크의 모든 장치

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

반지름

|

UDP

|

1813

|

반지름

|

Defender for Identity 센서

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Localhost 포트

|

|

|

|

|

센서 서비스 업데이트 프로그램에 필요합니다. 기본적으로 localhost에서 localhost로의 트래픽은 사용자 지정 방화벽 정책이 차단하지 않는 한 허용됩니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

SSL

|

TCP

|

444

|

센서 서비스

|

센서 업데이터 서비스

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

NNR(Network Name Resolution) 포트

|

|

|

|

|

IP 주소를 컴퓨터 이름으로 확인하려면 나열된 모든 포트를 여는 것이 좋습니다. 그러나 포트는 하나만 필요합니다.

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

RPC를 통한 NTLM

|

TCP

|

포트 135

|

Defender for Identity 센서

|

네트워크의 모든 장치

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

넷BIOS

|

UDP

|

137

|

Defender for Identity 센서

|

네트워크의 모든 장치

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

RDP

|

TCP

|

3389

|

Defender for Identity 센서

|

네트워크의 모든 장치

|

Client hello의 첫 번째 패킷만 IP 주소의 역방향 DNS 조회를 사용하여 DNS 서버를 쿼리합니다(UDP 53)

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

여러 포리스트로 작업하는 경우 Defender for Identity 센서가 설치된 모든 컴퓨터에서 다음 포트가 열려 있는지 확인합니다.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

프로토콜

|

수송

|

항구

|

도착지/출발지

|

방향

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

인터넷 포트

|

|

|

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

SSL(*.atp.azure.com)

|

TCP

|

443

|

Defender for Identity 클라우드 서비스

|

아웃 바운드

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

내부 포트

|

|

|

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

LDAP

|

TCP 및 UDP

|

389

|

도메인 컨트롤러

|

아웃 바운드

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

보안 LDAP(LDAPS)

|

TCP

|

636

|

도메인 컨트롤러

|

아웃 바운드

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

LDAP에서 글로벌 카탈로그로

|

TCP

|

3268

|

도메인 컨트롤러

|

아웃 바운드

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

LDAPS에서 글로벌 카탈로그로

|

TCP

|

3269

|

도메인 컨트롤러

|

아웃 바운드

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Windows 감사 구성

Defender for Identity 검색은 특정 Windows 이벤트 로그 항목을 사용하여 검색을 향상하고 NTLM 로그인 및 보안 그룹 수정과 같은 특정 작업을 수행하는 사용자에 대한 추가 정보를 제공합니다.

Defender for Identity 검색을 지원하도록 도메인 컨트롤러에서 Windows 이벤트 수집을 구성합니다.

자세한 내용은 Microsoft Defender for Identity를 사용하여 이벤트 수집 및 Windows 이벤트 로그에 대한 감사 정책 구성을 참조하세요. Defender for Identity PowerShell 모듈을 사용하여 필요한 설정을 구성할 수 있습니다.

예를 들어 다음 명령은 도메인에 대한 모든 설정을 정의하고, 그룹 정책 개체를 만들고, 연결합니다.

Set-MDIConfiguration -Mode Domain -Configuration All

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

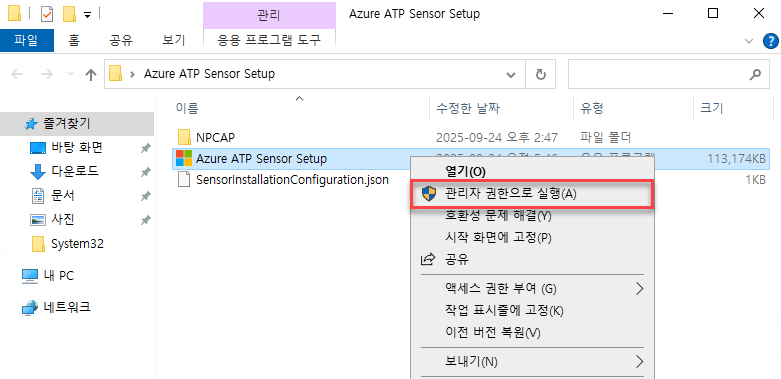

4. MDI 센서 설치

MDI 센서를 정상적으로 활성화 및 활용하려면 Windows 감사 구성을 진행해야 합니다. 이 감사 구성은 MDI 센서를 설치하기 전에 구성해도 되고 센서 설치 이후에 구성해도 무방합니다. 이 포스팅에서는 센서 설치 후 감사 구성을 진행했으므로 설치까지만 소개하고 감사 구성은 다음 포스팅에서 설명하겠습니다.

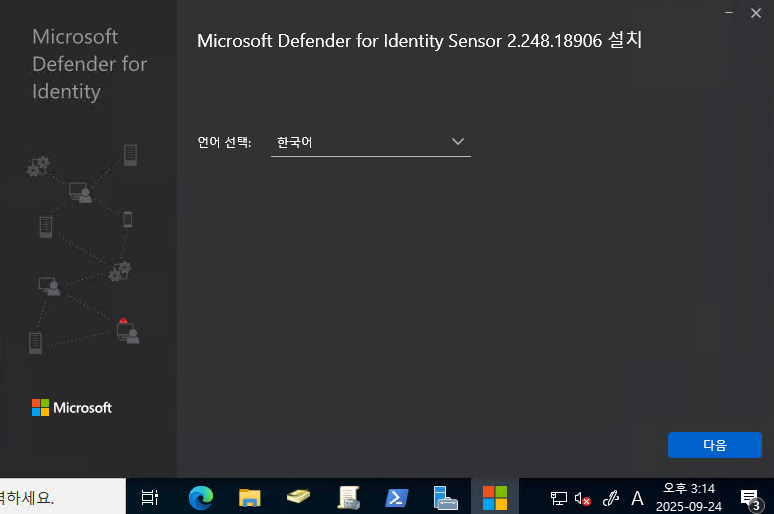

4-1. 관리자 권한으로 Azure ATP Sendor setup.exe 파일을 관리자 권한으로 실행하고 이후 나타나는 단계를 진행합니다.

MDI는 DC 뿐만아니라 AD FS, AD CS, Entra Connector 서버 등에도 설치할 수 있는데,

이 때 설치 마법사가 이 서버가 도메인 컨트롤러, AD FS 서버, AD CS 서버 또는 전용 서버인지 자동으로 확인합니다.

서버 유형은 센서 유형을 결정합니다.

- 서버가 도메인 컨트롤러, AD FS 서버 또는 AD CS 서버인 경우 Defender for Identity 센서가 설치됩니다.

- 서버가 전용인 경우 Defender for Identity 독립 실행형 센서가 설치됩니다.

예를 들어 마법사는 다음 페이지를 표시하여 Defender for Identity 센서가 도메인 컨트롤러에 설치되어 있음을 나타냅니다.

아래 단계에서 2번과정에서 저장한 액세스 키를 입력 후 설치를 클릭합니다.

설치 경로: C:\Program Files\Azure Advanced Threat Protection Sensor

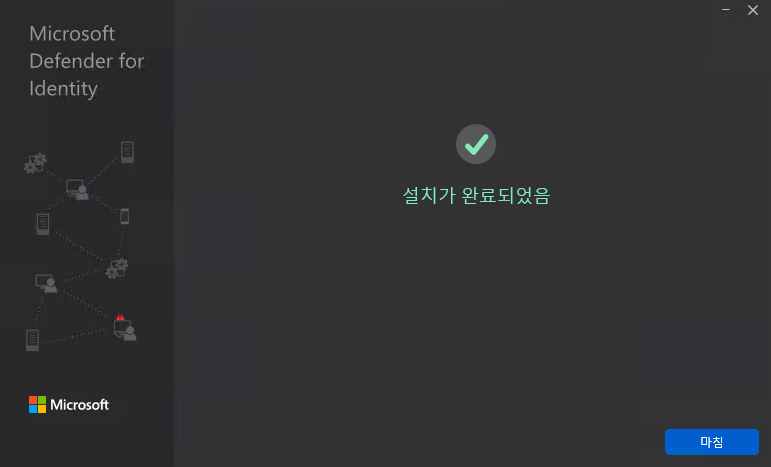

필수 구성요소를 충족하는 환경이라면 설치가 정상적으로 완료됩니다.

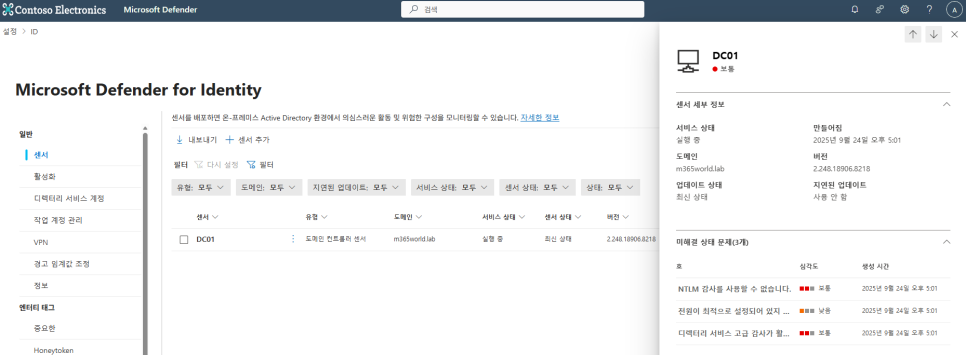

센서 설치가 완료되면 Defender 관리센터에서도 설치된 센서를 확인할 수 있습니다.

다만 아직 감사 구성 및 미해결 상태문제가 있는데 이 부분에 대해서는 다음 포스팅에서 다루겠습니다.

이상입니다.

'Purview & Defender' 카테고리의 다른 글

| [MDI] Microsoft Defender for Identity 보안 관리 - 인시던트, 헌팅, 보고서 (3) (0) | 2025.10.02 |

|---|---|

| [MDI] Microsoft Defender for Identity 미해결 상태 문제 확인 및 Windows 감사 구성 (2) (0) | 2025.10.02 |

| [MDO] 안전한 첨부 파일 (Safe Attachments) (0) | 2025.10.01 |

| [MDO] 안전한 링크 기능 (Safe Link) (0) | 2025.07.14 |

| [MDO] Microsoft Defender for Office 365 사전 설정 보안 정책 알아보기 (0) | 2025.07.14 |